Akzeptanz von IT-Lösungen – wie Vertrauen bei Anwendern entsteht

Bevor Unternehmen ihre Strategie zum Aufbau von Vertrauenswürdigkeit entwickeln, müssen sie über Kenntnisse verfügen, was für Anwender elementar ist, um Vertrauen aufbauen zu können. Dies ist notwendig, damit Unternehmen ihre Vorgehensweise so ausrichten, dass die gewählten Maßnahmen mit den Ansprüchen der Anwender synchron sind.

Durch die Digitalisierung zeigt sich, dass eine weitaus stärkere Abhängigkeit zwischen Herstellern, Diensteanbietern und Anwendern entstanden ist. In dieser Wechselbeziehung kann letztendlich auch die Akzeptanz der Technologie und einzelner IT-Lösungen sowohl positiv als auch negativ beeinflusst werden. Warum? Einerseits ergeben sich mehr Möglichkeiten zur Kontrolle der Leistung von Herstellern: denn, Anwender können heute – etwa in den sozialen Medien – unmittelbar kundtun, wenn ihnen etwas missfällt oder bestimmte Aktivitäten der Hersteller beurteilen und haben darüber ein Mittel zur Einflussnahme.

Andererseits haben Anwender – aufgrund der gestiegenen Komplexität – zunehmend weniger Möglichkeiten die Technologie zu durchdringen, wodurch sich teilweise ihre Entscheidungsmacht verringert und ihnen so per se eine höhere Vertrauensbereitschaft abverlangt. Dieser grundlegende, und für den Erfolg relevante Faktor muss jedoch differenziert betrachtet werden. Hierbei gilt unter anderem zu berücksichtigen, dass sich die Interessen der beteiligten Parteien teilweise diametral gegenüberstehen: Etwa dann, wenn der Hersteller möglichst viele Kundendaten mit seinem Dienst generieren und für jegliche Zwecke – etwa Werbung oder Weiterverkauf – verwenden möchte und dies weder im Sinne des Anwenders ist noch seinen Wünschen entspricht.

Ob und in welchem Maße sich eine Kollision der Interessen auf die Vertrauensbereitschaft auswirkt, kann nicht pauschal beantwortet werden. Denn diese Eigenschaft ist grundsätzlich individuell unterschiedlich ausgeprägt. Daneben spielen noch weitere Faktoren eine Rolle. Zum Beispiel ob der Anwender mit der Nutzung des Dienstes, aus seiner Sicht, ein hohes Risiko eingeht – aber ebenso, welche Intention er dabei verfolgt und ob für ihn die Zweckerfüllung an erster Stelle steht.

In jedem Fall ist davon auszugehen, dass der Nutzer jeweils alle für ihn relevanten Informationen generiert, die ihm als Kriterien für seine Entscheidung – und damit letztendlich zum Aufbau von Vertrauen – dienen können.

Wie Vertrauen bei IT-Lösungen entstehen kann

Die fundamentale Frage lautet: Wann ist ein Anwender dazu bereit, einem Unternehmen oder einer IT-Lösung wirklich zu vertrauen und vor allem warum. Es gibt grundsätzlich zwei Ansätze, auf denen sich der Prozess der Vertrauensbildung begründet. Die Kenntnis darüber ist für Unternehmen von zentraler Bedeutung, denn diese ermöglicht den Verantwortlichen, ihre Maßnahmen bezüglich ihrer Vertrauenswürdigkeit mit den Bedürfnissen der Anwender zu synchronisieren.

1. Eigene emotionale Referenz

Ein Kunde sammelt spezifische Erfahrungen in Bezug darauf, dass eine Anwendung oder ein Dienst für seinen beabsichtigten Zweck in der erwarteten Weise funktioniert.

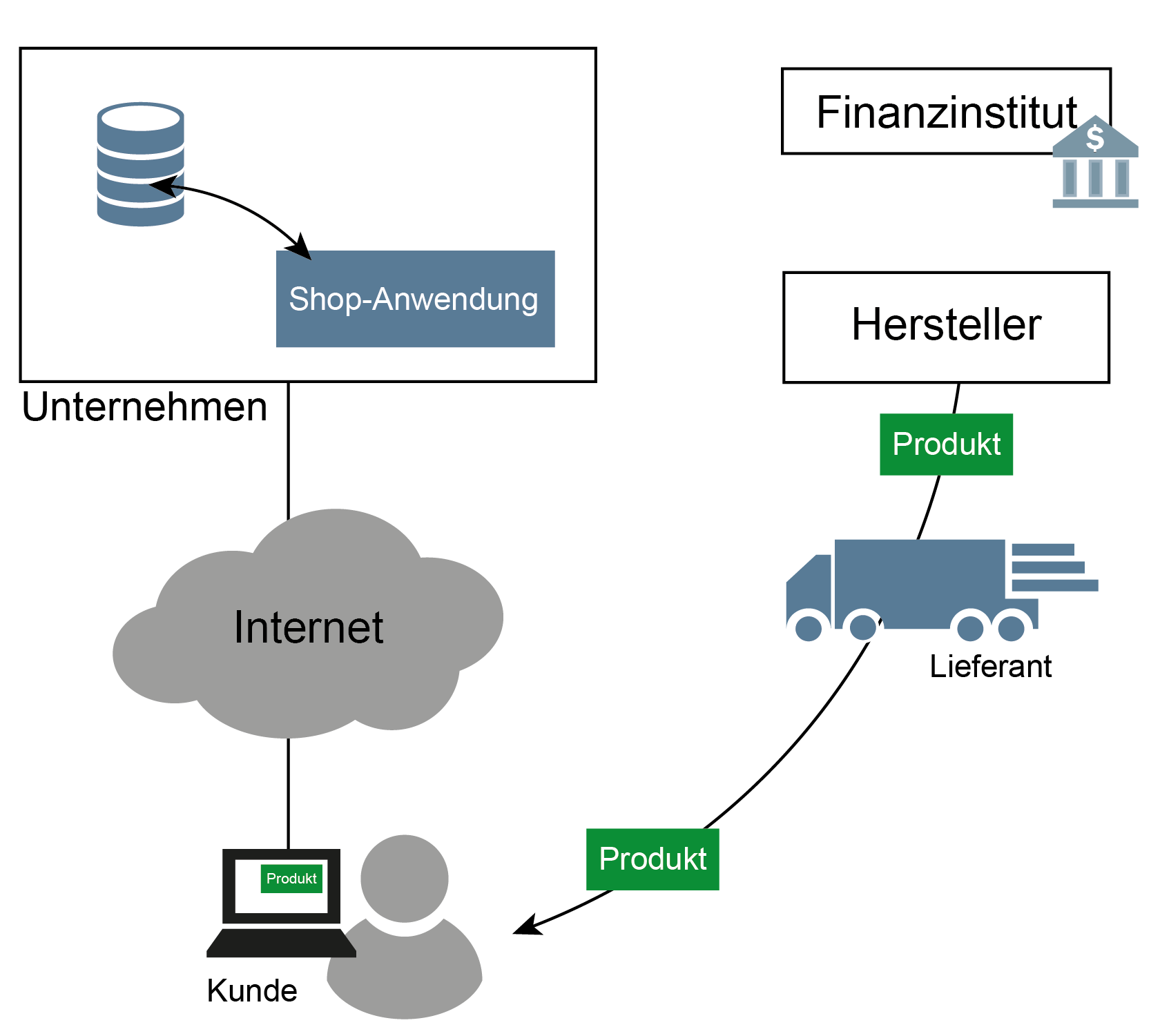

Bei einem, aus Anwendersicht transparenten, Vorgang – zum Beispiel der Bestellung von Waren im Internet – lässt sich anhand selbst definierter impliziter oder expliziter Kriterien leicht nachvollziehen, dass ein Vorgang in erwarteter Weise vonstattengegangen ist. Zum Beispiel daran, dass die bestellte Ware in der angenommenen Qualität eintrifft und beim Zahlungsvorgang keine Unregelmäßigkeiten aufgetreten sind (Siehe Abb. 1).

Daraus entsteht die eigene Referenz, selbst unter der Bedingung, dass kein vollständiges Wissen über alle Abläufe vorliegt und die Vorannahmen zur Beurteilung nicht vollumfänglich sind. Also obwohl beispielsweise nicht nachvollziehbar ist, welche Prozesse parallel beim Diensteanbieter stattfinden – etwa in Bezug auf die Nutzung von Daten – ist es für einen Kunden trotzdem möglich dieser Anwendung zu vertrauen und entsprechend den Einkauf zu tätigen. Voraussetzung dafür ist, dass er der Zweckerfüllung einen hohen Stellenwert einräumt und die Gefahr des Verlusts sich für ihn in einem akzeptablen Rahmen bewegt – er also nicht wirklich ‚etwas aufs Spiel setzt’.

Abb. 1: Selbsterlebte Bestätigung des erwarteten Verhaltens. Bildquelle: Ulla Coester und Prof. Dr. Norbert Pohlmann

2. Neutrale Referenzen

Die Kriterien bezüglich der Vertrauensbereitschaft können keinesfalls immer auf eigenen emotionalen Referenzen basieren. Unter anderem auch dann, wenn es sich um eine neue Anwendung handelt oder ein neues Geschäftsmodell zugrunde liegt – beispielsweise eines, bei dem der Kunde durch die Offenlegung seiner persönlichen Daten Geld verdienen kann. Für den Fall, dass der Anwender dabei das Risiko nicht einschätzen kann oder es ihm instinktiv zu hoch erscheint, benötigt er eine Instanz, die ihm hier Hilfestellung bietet. Zum Beispiel mit Referenzen dahingehend, dass eine Anwendung oder ein Dienst in erwarteter Weise den beabsichtigten Zweck erfüllt.

Damit diese Instanz von den Anwendern als vertrauenswürdig bewertet wird ist es notwendig, dass sich neutrale Institutionen oder Organisationen dafür verantwortlich zeichnen, die hier relevanten Informationen zu selektieren und dann bereitzustellen. Das bedeutet entsprechend, dass diese Systeme keinesfalls von Unternehmen initiiert sein dürfen. Zur bestmöglichen Umsetzung eignen sich verschiedene Mechanismen.

3. Reputationssysteme

Aufgrund der gestiegenen Komplexität der IT-Technologie fällt einem Reputationssystem eine wesentliche Rolle insbesondere bei der Einschätzung künftiger Anwendungen und Dienste zu – vor allem in Bezug auf solche, die nur unvollständig beziehungsweise noch gar nicht erfasst werden (können). Die grundsätzliche Idee hierfür ist nicht neu, denn die Möglichkeit Rezensionen bezüglich eigener Nutzererfahrungen abzugeben wird von vielen Diensteanbietern bereits offeriert – sie ist somit also bekannt und bestens etabliert. Von daher kann diese Methodik als Ausgangsbasis für ein Reputationssystem dienen.

Allerdings unter Berücksichtigung von zwei wesentlichen Aspekten: Zum einen bedarf es hier der absoluten Unabhängigkeit. Zum anderen muss ein Reputationssystem mehr Anforderungen gerecht werden und sich klar von den bislang gängigen Rezensionssystemen abgrenzen. Denn die dort gemachten Bewertungen können rein subjektiv ausfallen, weil sie nicht auf absoluten Kriterien basieren, sondern durch individuelle Präferenzen einzelner Nutzer (teilweise stark) beeinflusst werden. Denn eine essentielle Bedingung, die autarke Reputationssysteme erfüllen müssen ist, Anwender dabei zu unterstützen ihr Vertrauen auf objektivierten Kriterien aufbauen zu können, um deren Risikoabschätzung versachlichen und damit konkretisieren zu können.

Welche Informationen könnten für diese Entscheidungsfindung relevant sein?

Eine neutrale Angabe, die hier verzeichnet werden müsste, wäre zum Beispiel, auf welche Daten ein Dienst zugreift und wozu diese Daten verwendet werden, zusätzlich angereichert mit Erfahrungswerten von Anwendern aus der Praxis. Eine sachliche Aussage könnte zudem die Auskunft darüber sein, dass ein Dienst ausschließlich mit den persönlichen Daten der Kunden Gewinne erzielt. Realistischer Weise werden diese Informationen nicht ohne weiteres seitens der Unternehmen preisgegeben. Von daher ist es notwendig, dass die Organisation dieser Reputationssysteme unabhängigen Institutionen obliegt, die sowohl objektiv die Basisinformationen einstellen als auch entsprechende Kriterienkataloge definieren, die es ermöglichen, Erfahrungen von Anwendern bezüglich der Vertrauenswürdigkeit einwandfrei und sachlich zu erfassen sowie zu analysieren. Hierbei könnten neben der reinen Funktionalität der Anwendung respektive des Dienstes auch weiche Faktoren zum Beispiel, ob ein Anbieter oder Hersteller sich ethischen Werten verpflichtet fühlt, Berücksichtigung finden.

Da Vertrauen im Rahmen der Digitalisierung ein wesentlicher Faktor ist, gilt es sorgfältig abzuwägen, wer die Verantwortung für die Inbetriebnahme und ordnungsgemäße Führung übernehmen kann. Zu diskutieren ist, ob hier politische Vorgaben inklusive entsprechender Kontrollmechanismen unausweichlich sind oder ob diese Aufgabe bereits existierenden Institutionen wie Verbraucherzentralen zufallen könnte. Möglich wäre auch eine neue Organisation für den Cyber-Raum zu schaffen, vergleichbar dem ADAC. Unter dem Aspekt, dass ein gutes Vertrauensverhältnis ein wesentlicher Bestandteil ist, sollten sowohl Nutzer als auch Hersteller daran interessiert sein, am Aufbau und Betrieb solcher autonomen Reputationssysteme mitzuwirken, da dieses als guter Vermittler zwischen Herstellern, Diensteanbietern und Anwendern gewertet werden kann.

4. Evaluierung / Zertifizierung

Vor und bei dem Einsatz komplexer Technologien, Anwendungen und Diensten wird künftig autarken Bewertungs- und Kontrollinstanzen eine höhere Bedeutung zukommen. Für die Durchführung der hier notwendigen Maßnahmen müssen bereits existierende unabhängige Organisationen, wie etwa der TÜV, erweitert oder möglicherweise vergleichbare Institutionen neu aufgebaut werden, die umfänglich die Evaluierung der Qualität sowie Vertrauenswürdigkeit von Anwendungen und Diensten auch von Herstellern und Anbietern vornehmen. Überprüft und beurteilt werden könnten dabei unter anderem das Geschäftsmodell oder auch, ob im Rahmen der Unternehmenstätigkeit die ethischen Werte und Moralvorstellungen der Gesellschaft Berücksichtigung finden.

Hierbei wird es jedoch elementar sein, dass nicht die Hersteller den Umfang der Evaluierung definieren. Im Gegenteil. Zukünftig gilt es sicherzustellen, dass diese Bewertung – analog zu der Überprüfung durch den TÜV beispielsweise bei Fahrzeugen – gemäß standardisierter Kriterien oder gesetzlicher Vorgaben, anhand deren die Qualität ebenso wie die Vertrauenswürdigkeit von Anwendungen und Diensten sowohl zu auditieren als am Ende auch zu gewährleisten ist, erfolgt.

Nach einem entsprechenden Zertifizierungsvorgang erhalten Hersteller und Diensteanbieter ein Zertifikat. Dieser Nachweis, dass alle vorgegebenen Kriterien erfüllt sind, dokumentiert somit den Grad der Vertrauenswürdigkeit der evaluierten Anwendungen und Diensten.

In diesem Kontext fällt dem Bundesamt für Sicherheit in der Informationstechnik (BSI) in Deutschland eine große Bedeutung zu. Für den Wirkungsraum Europa hat im Rahmen des neuen ‚Cybersecurity-Act‘ die ENISA die Aufgabe ein Framework für die Evaluierung und Zertifizierung von Produkten und Dienstleistungen für die EU zu erstellen – in Analogie zu der Datenschutz-Grundverordnung (DSGVO).

Zertifizierungen und Evaluierungen wird eine entscheidende Rolle dabei zufallen, dass sich Hersteller und Diensteanbieter mit ihren Cyber-Sicherheits- und Vertrauenswürdigkeitsmechanismen darstellen können und Anwender dabei zu unterstützen, ihre Vertrauensbereitschaft zu erhöhen und souveräner Handlungsentscheidungen zu treffen.

Fazit

Auf der Grundlage eigener emotionaler Referenzen sowie neutraler Referenzen können Anwender das Vertrauen aufbauen, das notwendig ist, um ihre Akzeptanz bezüglich der Nutzung von IT-Anwendungen und -Diensten zu manifestieren. Daher sollten Hersteller und Diensteanbieter alles tun, um diese dabei zu unterstützen.

Im nächsten Artikel wird anhand des Vertrauens-Modell ausführlich erläutert, was Unternehmen im Sinne ihrer Vertrauenswürdigkeit tun müssen – also welche Parameter in diesem Kontext bei den angebotenen IT-Lösungen sowie bei der Unternehmensstrategie und -darstellung zu berücksichtigen sind.

Lesen Sie weiter in unserer Artikelserie „Künstliche Intelligenz“:

Teil 1: Warum Vertrauenswürdigkeit und KI unbedingt zusammengehören

Teil 2: IT-Systeme: Warum Vertrauen für Unternehmen so wichtig ist

Teil 3: Akzeptanz von IT-Lösungen – wie Vertrauen bei Anwendern entsteht

Foto/Thumbnail: ©istockphoto/BrendaLawlor

Kommentare